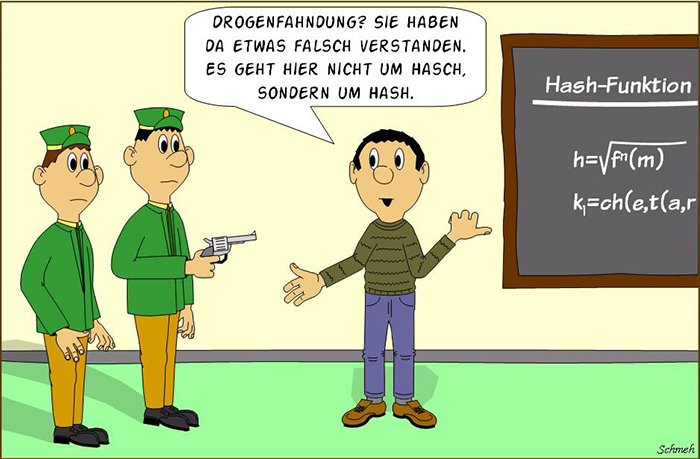

16 Kryptografische Hashfunktionen

Aus dem Kapitel über asymmetrische Verschlüsselung ist Ihnen sicherlich noch folgende Tatsache bekannt: Asymmetrische Verschlüsselungsverfahren wie RSA sind deutlich langsamer als symmetrische. In der Praxis verwenden Alice und Bob solche Verfahren daher nie für ganze Nachrichten, sondern stets nur für die Übertragung eines Schlüssels. Ein ähnliches Problem stellt sich bei digitalen Signaturen, wo ähnliche oder gar die gleichen Verfahren eingesetzt werden. Wenn Absenderin Alice eine längere Nachricht blockweise signiert, kann dies zu einer aufwendigen Angelegenheit werden. Für das spätere Verifizieren durch Empfänger ...

Get Kryptografie now with the O’Reilly learning platform.

O’Reilly members experience books, live events, courses curated by job role, and more from O’Reilly and nearly 200 top publishers.