Authentifikation

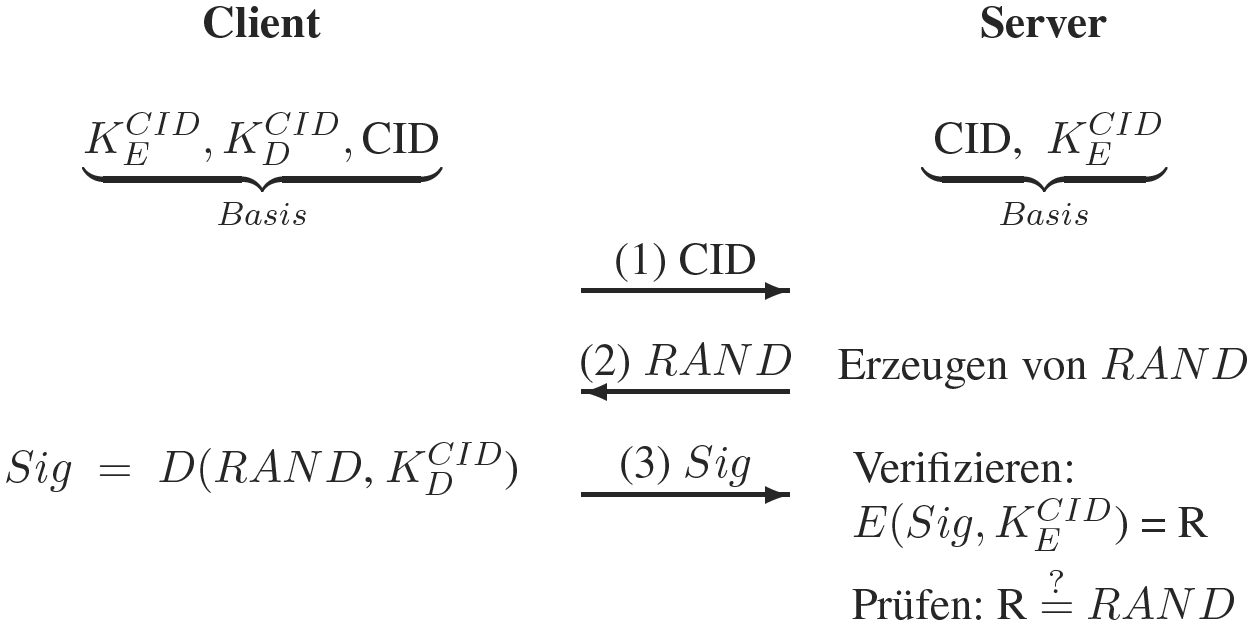

Nach einer Login-Anfrage erzeugt der Server auch hier eine Zufallszahl RAND, die er als Challenge an den Client sendet. Dieser signiert die Zahl RAND mit seinem geheimen Schlüssel und sendet die digitale Signatur als Response zurück. Der Server verifiziert die Signatur durch Anwendung des öffentlichen Schlüssels des Clients und prüft, ob nach dieser Entschlüsselung die Zufallszahl RAND vorliegt und somit die Signatur eine aktuelle Antwort auf die Anfrage ist. Die Schritte sind nachfolgend noch einmal zusammengefasst.

Sicherheit

öffentlicher Schlüssel

Der Vorteil des asymmetrischen ...

Get IT-Sicherheit, 10th Edition now with the O’Reilly learning platform.

O’Reilly members experience books, live events, courses curated by job role, and more from O’Reilly and nearly 200 top publishers.