198 Kapitel 4: Netzwerkzugriffssicherheit

Lektion 3: Netzwerkzugriffsschutz

Netzwerkzugriffsschutz (Network Access Protection, NAP) ist eine neue Windows Server

2008-Technologie, mit der Sie den Zugang zum Netzwerk davon abhängig machen können,

ob ein Clientcomputer über aktuelle Antivirendefinitionen verfügt und die neusten Updates

installiert wurden. Als erfahrener Administrator ist Ihnen wahrscheinlich bewusst, dass die

meisten Viren und Würmer auf Schwachstellen im Betriebssystem und in den Anwendungen

angewiesen sind, die von den Herstellern bereits behoben wurden. NAP ermöglicht es Ihnen,

Computern, die nicht auf dem neusten Stand sind, den Zugang zu Ihrem Netzwerk zu ver-

weigern, indem Sie diesen Computern den VPN-Zugang verweigern, ihnen keine DHCP-

Leases geben oder Technologien wie VLANs oder IPSec verwenden. In dieser Lektion

erfahren Sie etwas über NAP und die Schritte, mit denen Sie diese Technologie in Ihrer

eigenen Umgebung bereitstellen und verwalten können.

Am Ende dieser Lektion werden Sie in der Lage sein, die folgenden Aufgaben auszuführen:

■ Beschreiben der Funktionsweise von NAP

■ Installieren und Konfigurieren der NAP-Infrastruktur

■ Konfigurieren der NAP-Erzwingungsmethoden

Veranschlagte Zeit für diese Lektion: 40 Minuten

Einführung in den Netzwerkzugriffsschutz

NAP ermöglicht Ihnen, den Zugang zum Netzwerk Ihrer Organisation davon abhängig zu

machen, ob ein Clientcomputer bestimmte Sicherheitsstandards erfüllt. Sie können den Zu-

gang zum LAN mit verschiedenen NAP-Methoden beschränken. Jede Methode hat Vor- und

Nachteile. Die einfachste Methode, die DHCP-Erzwingung, erfordert außer Windows Server

2008-DHCP-Servern keine spezielle Infrastruktur. Die 802.1X-Methode setzt Netzwerk-

hardware voraus, die die 802.1x-Authentifizierung unterstützt. Die IPSec-Methode kommt

zwar ohne spezielle Hardware aus, erfordert aber eine komplexe Konfiguration der Zertifi-

katdienste und der Gruppenrichtlinien. NAP kann auch den VPN-Zugriff und den Zugriff

auf Terminaldienste-Gatewayserver beschränken. Diese Lektion beginnt mit einer Beschrei-

bung der Kernkomponenten von NAP. Anschließend werden die verfügbaren Erzwingungs-

methoden vorgestellt.

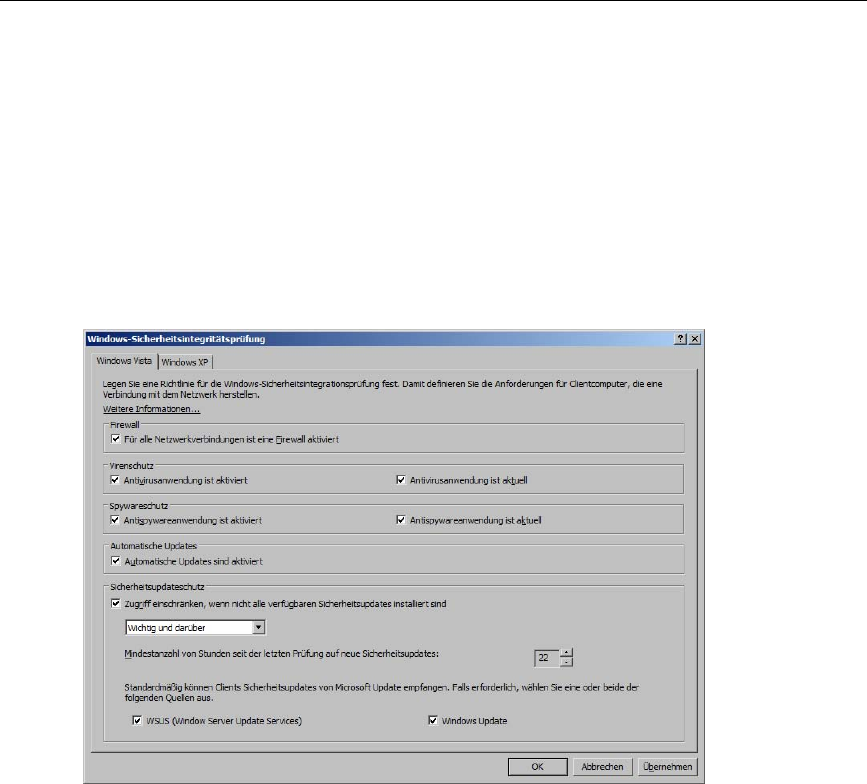

Konfigurieren der Integritätsrichtlinien

Zu den ersten Schritten vor der Einführung von NAP in Ihrer Umgebung gehört es, die

Kriterien festzulegen, nach denen die Sicherheit oder Integrität von Hosts bewertet werden

soll. Zu diesem Zweck konfigurieren Sie Integritätsrichtlinien, mit denen Systemintegritäts-

Agenten und Systemintegritätsprüfungen gesteuert werden. Systemintegritäts-Agenten

(SHAs, System Health Agents) werden auf einem Clientcomputer installiert und ermitteln

den Integritätsstatus, der an den NAP-Integritätsrichtlinienserver weitergeleitet wird. Win-

dows Vista, Windows Server 2008 und Windows XP mit Service Pack 3 enthalten einen

Standard-SHA, der die Einstellungen des Windows-Sicherheitscenters überwacht. Das er-

möglicht die Erfassung und Weiterleitung von Daten an Integritätsrichtlinienserver. Zu den