Lektion 2: Verwalten der Netzwerkauthentifizierung 145

Benutzer erlaubt, Diensttickets anzufordern. Diensttickets ermöglichen den Zugriff auf

bestimmte Netzwerkressourcen. Ein Benutzer, der ein Benutzerticket anfordert, muss

auf dem Zielcomputer über das Recht Lokal anmelden zulassen oder das Recht Auf

diesen Computer vom Netzwerk aus zugreifen verfügen. Diese Richtlinie ist standard-

mäßig aktiviert.

■ Max. Gültigkeitsdauer des Diensttickets Mit dieser Richtlinie wird festgelegt, wie

lange (in Minuten) ein Dienstticket maximal gültig ist. Die Standardeinstellung beträgt

600 Minuten. Wird der Wert 0 eingestellt, laufen Diensttickets nie ab.

■ Max. Gültigkeitsdauer des Benutzertickets Mit dieser Richtlinie wird festgelegt,

wie lange (in Stunden) ein Benutzerticket maximal gültig ist. Die Standardeinstellung

beträgt 10 Stunden. Das entspricht der Standardgültigkeitsdauer von Diensttickets.

Wird der Wert 0 eingestellt, laufen Benutzertickets nie ab.

■ Max. Zeitraum, in dem ein Benutzerticket erneuert werden kann AD DS kann

ein

Benutzerticket erneuern, wenn sich dessen Gültigkeitsdauer dem Ende nähert. Diese

Richtlinie legt fest, wie lange ein vorhandenes Benutzerticket erneuert werden kann.

Die Standardeinstellung beträgt 7 Tage.

■ Max. Toleranz für die Synchronisation des Computertakts Diese Richtlinie gibt

den maximalen Zeitunterschied (in Minuten) an, der zwischen der Uhr eines Client-

computers und der Uhr des authentifizierenden Domänencontrollers bestehen darf.

Computer berechnen diesen Zeitunterschied anhand der Universalzeit (universal time),

also nicht anhand der Zeitangaben für lokale Zeitzonen. Der Standardwert für die zu-

lässige Zeitdifferenz beträgt 5 Minuten.

Diese Standardrichtlinieneinstellungen eignen sich für die meisten Umgebungen, mit Aus-

nahme von Hochsicherheitsumgebungen. In Hochsicherheitsumgebungen käme zum Bei-

spiel eine Verkürzung der Gültigkeitsdauer von Benutzer- und Sitzungstickets in Frage. Als

Nachteil einer Verkürzung der Ticketgültigkeitsdauer ergibt sich allerdings eine erhöhte

Belastung der Domänencontroller.

Weitere Informationen Kerberos in gemischten Umgebungen

Informationen über die Konfiguration von Windows Server 2008 Gruppenrichtlinieneinstel-

lungen für Kerberos-Bereiche, in denen nicht ausschließlich Microsoft-Produkte eingesetzt

werden, finden Sie auf der Microsoft-Website in dem Dokument http://support.microsoft.

com/kb/947706.

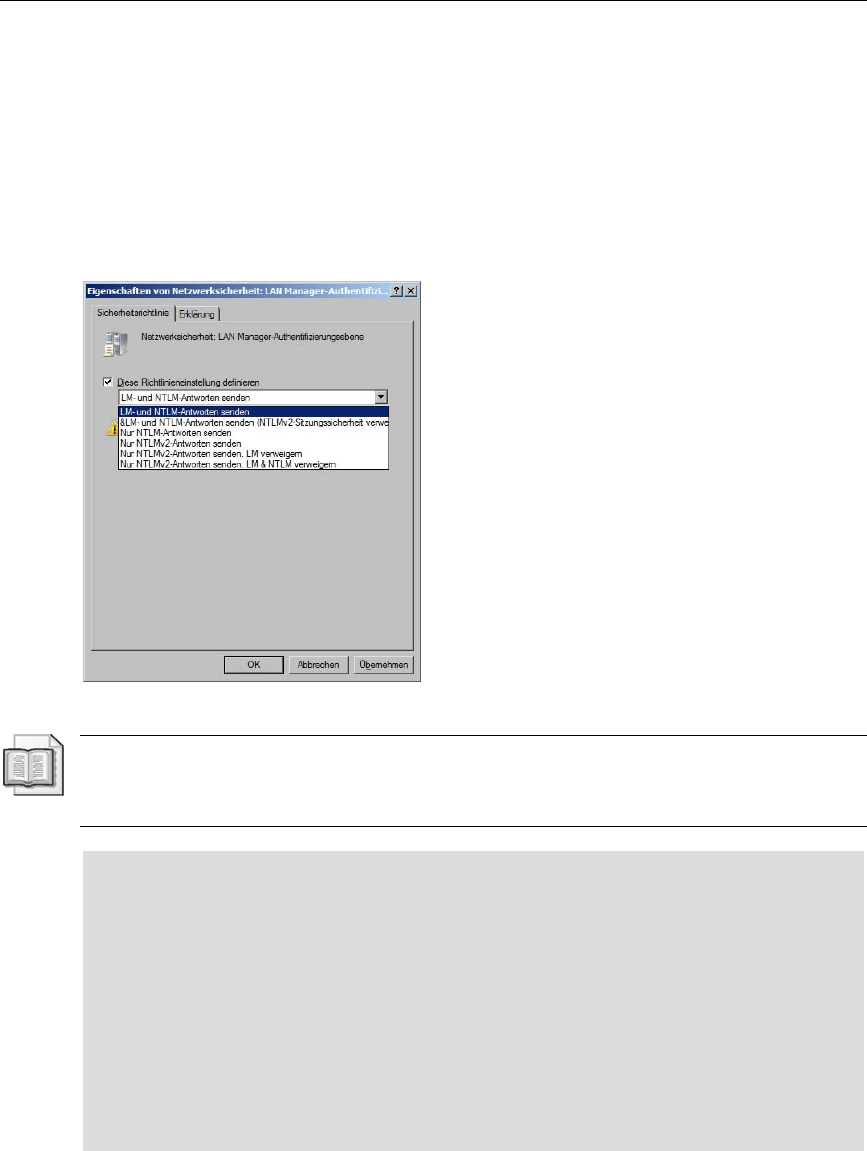

NTLMv2

Wenn ein Client keine Authentifizierung mit Kerberos durchführen kann, verwendet Win-

dows als Ersatz-Authentifizierungsprotokoll NTLMv2. Windows Vista und Windows Server

2008

zieht NTLMv2 der älteren Ver si on NTLM vor. Windows Server 2008 unterstützt NTLM

zwar noch für eingehende Authentifizierungen, verwendet für ausgehende Authentifizierun-

gen aber NTLMv2.

NTLM (Version 1) ist nur erforderlich, wenn sich Computer, auf denen die Betriebssysteme

Windows 95, Windows 98 oder Windows NT verwendet werden, bei einem Windows Server

2008-Domänencontroller authentifizieren sollen. Sofern es in Ihrer Umgebung noch Win-