Lektion 2: Konfigurieren von IPSec 81

Arbeiten mit Verbindungssicherheitsregeln

Windows Server 2008 bezeichnet IPSec-Regeln als Verbindungssicherheitsregeln (engl.

connection security rule). Sie erfüllen dieselbe Aufgabe wie die IPSec-Regeln in älteren

Windows-Versionen, unterstützen aber leistungsfähigere Authentifizierungs- und Ver-

schlüsselungsalgorithmen.

In

älteren Windows-Versionen war es für die Implementierungen von Server- oder Domänen-

isolierung gelegentlich nötig, sehr viele IPSec-Regeln zu definieren, um zu gewährleisten,

dass einerseits vertraulicher Netzwerkverkehr geschützt war, aber andererseits auch noch

Netzwerkverkehr ausgetauscht werden konnte, der nicht mit IPSec geschützt war. Windows

Server 2008 vereinfacht diese Konfiguration, indem es ein neues Standardverhalten festlegt.

Es führt dazu, dass die Umgebung mehr Sicherheit bietet und Probleme einfacher zu beseiti-

gen sind.

Weitere Informationen Domänenisolierung

Weitere Informationen zur Domänenisolierung in Windows Server 2008 finden Sie unter

http://technet.microsoft.com/en-us/library/cc770610.aspx.

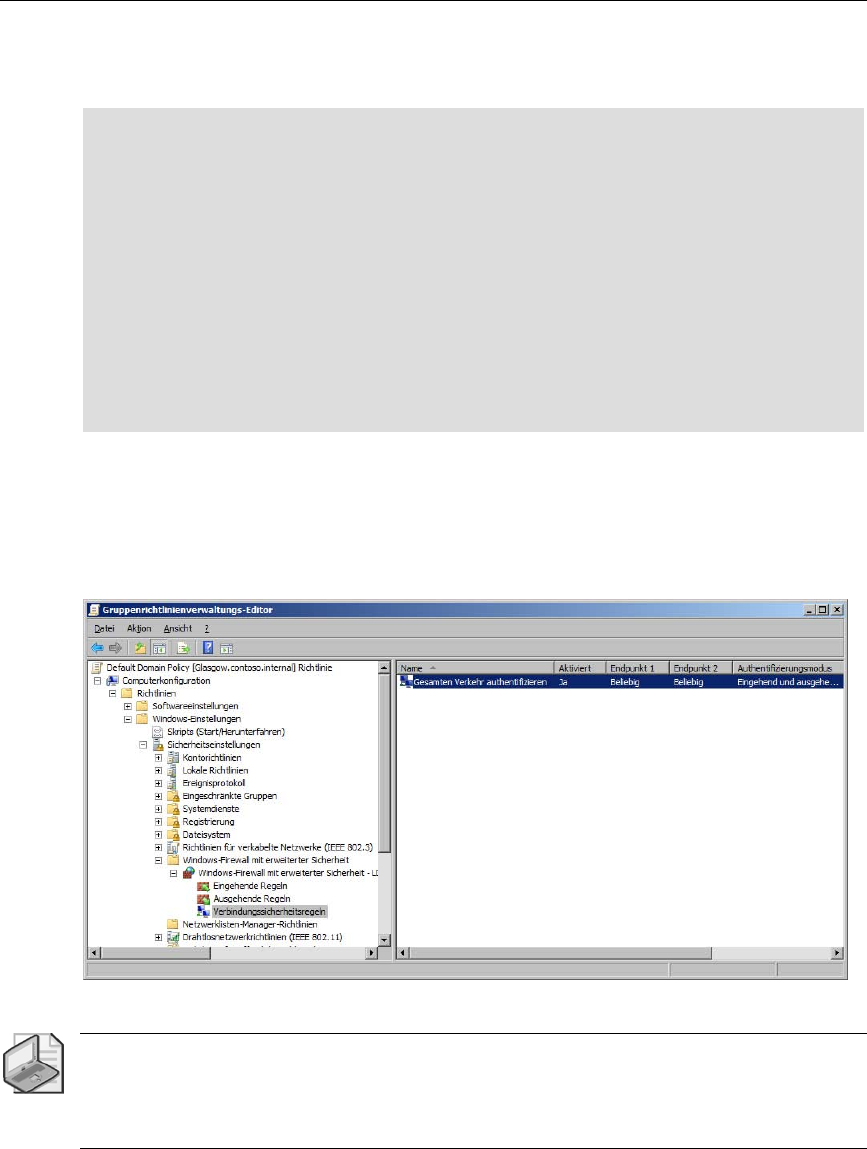

Windows Server 2008 führt das neue Konzept der Verbindungssicherheitsregeln ein. Damit

wird es einfacher, IPSec für die authentifizierte Kommunikation in einem Netzwerk zu im-

plementieren. Windows Server 2008 gibt Ihnen die Möglichkeit, Verbindungssicherheits-

regeln mithilfe eines Gruppenrichtlinienobjekts (Group Policy Object, GPO) im Zweig

Windows-Firewall mit erweiterter Sicherheit zu erzwingen.

Verbindungssicherheitsregeln werten den Netzwerkverkehr aus. Sie blockieren oder erlau-

ben Nachrichten auf Basis der von Ihnen konfigurierten Kriterien oder handeln die Sicher-

heit für die Kommunikation aus. Im Unterschied zu IPSec-Richtlinien enthalten Verbin-

dungssicherheitsregeln keine Filter oder Filteraktionen. Die Features, die über Filter und

Filteraktionen implementiert werden, sind in allen Verbindungssicherheitsregeln integriert,

aber die Filterfähigkeiten in Verbindungssicherheitsregeln sind nicht so leistungsfähig wie

die in IPSec-Richtlinien. Wenn Sie weitergehende, komplexere Filterung brauchen, können

Sie WFAS oder Netsh verwenden. In der Standardeinstellung werden Verbindungssicher-

heitsregeln nicht auf bestimmte Typen von IP-Verkehr angewendet, etwa IP-Verkehr, der

über Port 23 läuft. Stattdessen gelten sie für den gesamten IP-Verkehr, der von oder an

bestimmte IP-Adressen, Subnetze oder Server im Netzwerk läuft.

Eine Verbindungssicherheitsregel authentifiziert zuerst die Computer, die in der Regel defi-

niert sind. Danach beginnen sie mit der Kommunikation und schützen schließlich die Daten,

die zwischen den beiden authentifizierten Computern ausgetauscht werden. Wenn Sie eine

Verbindungssicherheitsregel konfiguriert haben, die Sicherheit für eine bestimmte Verbin-

dung vorschreibt, aber die beiden beteiligten Computer sich nicht gegenseitig authentifizie-

ren können, wird die Verbindung blockiert.

In der Standardeinstellung stellen Verbindungssicherheitsregeln nur Datenauthentifizie-

rungssicherheit zur Verfügung (Authentifizierung der Datenherkunft, Datenintegrität und

Anti-Replay-Schutz). Aus diesem Grund authentifizieren Verbindungssicherheitsregeln

normalerweise nur Verbindungen. Sie können für Verbindungssicherheitsregeln aber auch